2012.04.11

안드로이드 플랫폼이 큰 인기를 끌면서 모바일 기반의 악성코드 또한 활개치고 있습니다. 악성코드는 주로 인기 있는 어플리케이션으로 위장하여 사용자가 설치하게끔 유도하는데 그 대상으로 빠지지 않고 이용되는 인기게임 중 하나가 바로 "Angry Birds" 가 아닐까 생각합니다.

이번에 새롭게 발견된 악성코드 역시 유명게임 "Angry Birds" 를 위장하고 있어 주의가 필요합니다.

[fig. 가짜 Angry Birds 아이콘]

해당 악성코드는 중국의 써드파티마켓에서 최초 발견되었으며 위와 같이 Angry Birds 게임으로 위장하고 있습니다. 중국의 써드파티 안드로이드마켓 규모는 우리나라보다 크고 정품어플리케이션을 불법으로 받기 위해 이용하는 경우가 많아 사용자들이 쉽사리 악성어플리케이션에 대해 노출되기 쉬운 환경입니다.

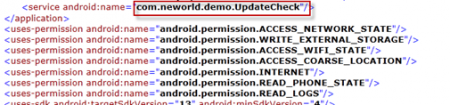

[fig. manifest 에 나타나는 악성 service]

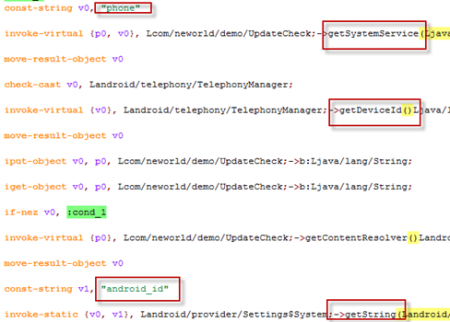

이 악성코드는 설치 시 "com.neworld.demo.UpdateCheck" 라는 악성 서비스가 실행되는데, 이 서비스는 어플리케이션의 assets 폴더에 저장된 그림파일(mylogo.jpg)에 몰래 숨겨놓은 elf 포맷의 악성파일을 추가적으로 실행하며 아래와 같은 악의적인 동작을 지속적으로 수행합니다.

-

사용자 폰 정보 탈취

-

강제 Rooting 시도

-

C&C서버와 통신하며 명령수행 (ex.프로그램 설치)

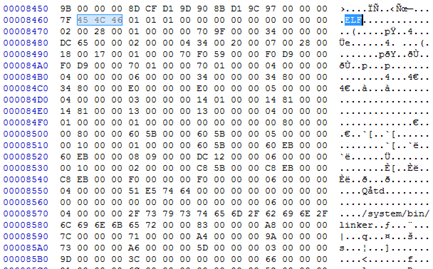

[fig. 악성 elf 파일이 숨겨진 jpg 그림파일]

[fig. jpg 에 포함된 elf 의 binary 코드]

[fig. 폰정보 탈취코드]

[fig. C&C서버 통신 코드]

해당 악성코드는 V3 mobile 제품군에서 아래와 같이 진단합니다.

Android-Exploit/Rootor.TC

아래의 스마트폰 악성코드 피해방지 3계명을 지켜 모바일 라이프를 안전하게 즐기도록 합시다.

- 스마트폰 악성코드 피해방지 3계명 http://blog.ahnlab.com/ahnlab/1488

▲백신 검사철저 ▲운영체제 구조 임의 변경 자제 ▲의심 서비스 이용 주의 <Ahn>

* 더 자세한 사항은 ASEC홈페이지를 참고하세요.

'AhnLab 보안in' 카테고리의 다른 글

| 그들은 해킹으로 말한다 (0) | 2020.04.15 |

|---|---|

| 낚시꾼을 낚는 낚시꾼 (0) | 2020.04.15 |

| 언론사 VS 파일 공유, 어떤 사이트가 더 위험할까? (0) | 2020.04.15 |

| 안랩에서 알려주는 앱과 악성코드 선별 방법 (0) | 2020.04.15 |

| 안랩에서 알려주는 스위스 기업의 전자 서명을 도용한 악성코드 (0) | 2020.04.15 |